Les keyloggers sont des logiciels malveillants enregistrant les touches de votre clavier, les événements déclenchés par ces commandes et finalement, toute votre activité en ligne. Ils peuvent donc se révéler dangereux, en enregistrant vos informations personnelles (ce qui en fait de précieux alliés pour l’espionnage industriel) et notamment vos mots de passe, puis en prenant la contrôle de vos comptes (bancaires, etc.) Étonnamment, les keyloggers ne sont pas pour autant considérés comme des virus, puisqu’ils ne modifient en rien votre système.

Dans cet article, vous découvrirez quels sont les différents types de keyloggers, leur mode de fonctionnement, mais aussi comment vous en protéger.

Sommaire

Les deux principaux types de keyloggers

Les keyloggers sont l’un des moyens les plus connus pour pirater un compte, ce qui explique qu’ils soient de plus en plus populaires. Les langages fonctionnant sur la méthode RAD (Rapid Application Development) ont également permis de favoriser ce contrôle de votre machine par un malware.

Il existe deux principaux types de keyloggers :

- le logiciel : il s’agit d’un malware (ou programme espion) installé à votre insu sur votre ordinateur. C’est principalement du keylogger logiciel dont nous allons parler dans la suite de cet article ;

- le matériel : il s’agit d’un dispositif bien réel (qui vous coutera en général entre 30 et 40 euros) qui devra être installé sur l’ordinateur cible (en le branchant directement sur le clavier, ou en l’intégrant à ce dernier). Il existe également des modèles pour appareils mobiles.

Comment fonctionnent les keyloggers

Passons maintenant au mode de fonctionnement typique d’un keylogger. Nous commencerons par détailler son objectif, sa structure classique, puis son modus operandi à proprement parlé.

Leur objectif

L’objectif d’un keylogger sera toujours sensiblement le même : à savoir enregistrer puis restituer toute l’activité informatique d’un utilisateur sur un appareil électronique. En enregistrant les touches que vous allez utiliser, il pourra retracer tout le travail que vous avez effectué, mais surtout (et c’est précisément ce qui le rend si nocif), vos identifiants, mots de passe, numéros de carte bancaire, etc…

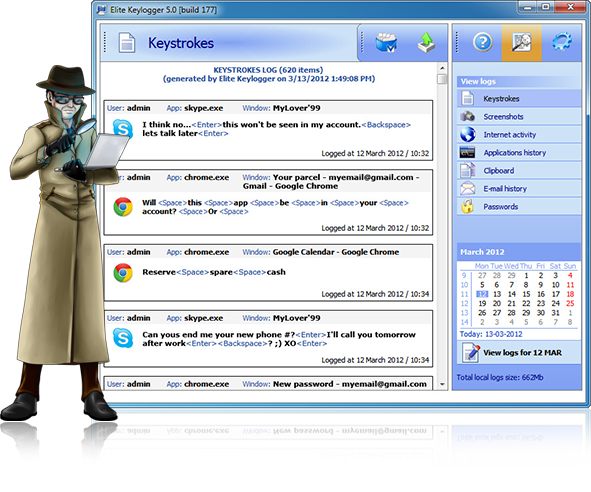

Concrètement, un keylogger récupérera toutes les séquences de touches que vous avez tapé sur votre clavier. Mais sous sa forme plus avancé, il peut également récupérer d’autres données, notamment textuelles, audio et même vidéo.

On parlera dans ce cas plus d’un logiciel de surveillance (ou espion), qui sera capable de prendre puis restituer des captures de votre écran, le contenu de votre disque dur, mais aussi toutes vos conversations (que ce soit sur les réseaux sociaux ou les programmes comme Skype). Certains keyloggers seront même capables de désactiver certains sites web que vous fréquentez, et même de lancer ou supprimer des programmes sur votre ordinateur. Exactement comme un virus (type cheval de Troie).

Ces programmes plus développés sont généralement payants (et beaucoup plus chers qu’un keylogger classique). Ils sont le plus souvent utilisés dans un cadre professionnel, et donc « non silencieux » (c’est à dire qu’ils préviennent l’utilisateur en question que son activité a été enregistrée). Ce type de keyloggers permettra donc aux entreprises de surveiller l’activité de leurs employés, ce qui rendra leur utilisation légale (uniquement si elle est autorisée et connue de l’utilisateur).

Le mode d’action d’un keylogger

Généralement, un keylogger suivra une structure classique (puisqu’il s’agit avant tout d’un processus) et possédera les mêmes caractéristiques :

- un keylogger doit d’abord être installé sur votre ordinateur (généralement via un cheval de Troie) ;

- il se lancera au démarrage de la machine hôte;

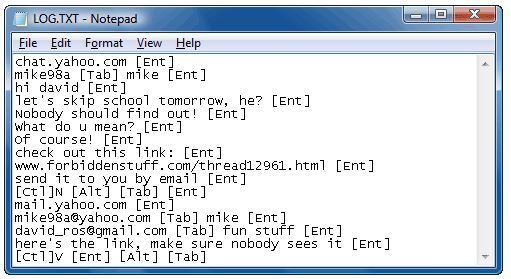

- le keylogger enregistrera au fur et à mesure tout ce qui est tapé sur votre clavier ;

- il utilisera les threads et hooks de votre clavier (pour ne pas trop utiliser de CPU) ;

- le keylogger se servira de votre connexion TCP (via les sockets) pour transmettre les logs à l’appareil destinataire. Il les enverra le plus souvent à une adresse mail ou un serveur Internet via un fichier crypté contenant toute votre activité informatique ;

- le pirate pourra par la suite retracer votre activité et choisi les éléments qui peuvent lui être utiles (comme vos identifiants et mots de passe, etc.)

L’autre spécificité des keyloggers est que les fichiers trace qui contiennent toutes ces informations sont protégés par un cryptage. Pour les décrypter, le pirate utilise un mot de passe, ce qui signifie que même si l’utilisateur tombe par hasard su ses logs, il ne pourra pas en comprendre le contenu ni reconnaître qu’il s’agit du vol de ses données personnelles.

Un keylogger classique dispose généralement d’un outil de planification qui lui permettra de choisir les jours et les moments de la journée pendant lesquels il sera actif. C’est un bon moyen de collecter uniquement les informations désirées, mais aussi de se faire plus discret puisque le logiciel espion ne sollicitera la mémoire de votre ordinateur qu’à un moment donné (et non pas en continu, comme un virus classique).

Selon le keylogger installé sur votre ordinateur (ou la machine cible), il pourra également s’auto-détruire, ce qui empêchera l’utilisateur de remonter jusqu’à l’espion se cachant derrière le malware. Cette option consiste le plus souvent à choisir un délai de mise en fonction du keylogger, qui se détruira automatiquement une fois que ce dernier sera dépassé.

Comment s’en protéger

Avant toute chose, il faut savoir que les utilisateurs de Windows sont les plus susceptibles d’être les victimes de keyloggers (qui les ciblent à 90 %). Et même si des logiciels espions pour Linux et Mac existent, vous avez beaucoup moins de chance d’en attraper un sur votre ordinateur.

La grande difficulté avec les keyloggers est qu’ils ne sont pas systématiquement ciblés par les antivirus. Ils sont donc très discrets (du fait de ces options lui permettant d’être pratiquement invisible) et peuvent rester très longtemps sur votre ordinateur sans que vous en vous en rendiez compte.

Un premier signe qui peut vous permettre de détecter sa présence sera un ralentissement de votre ordinateur au démarrage (puisqu’ils s’exécutent directement lorsque vous démarrez votre machine).

Autre difficulté, les fichiers de récupération (qu’ils soient cryptés ou non) auront des noms lambda qui ne vous permettront pas nécessairement de les cibler (de type c:/windows/temp.) Vous pouvez néanmoins aller fouiller dans les fichiers contenus dans ce répertoire et les ouvrir avec Notepad pour que seul le texte s’affiche. Si le cryptage n’est pas très avancés, vous devriez rapidement trouver des éléments suspects, qui devraient vous mettre sur la voie d’un keylogger.

Que faire si vous soupçonnez la présence d’un keylogger

Si vous suspectez la présence d’un keylogger sur votre ordinateur, la première chose à faire est de faire travailler votre ordinateur en local uniquement. Coupez immédiatement votre connexion Internet, pour éviter que les fichiers cryptés contenant votre activité informatique (et vos données) ne soient transmises à l’espion. Vous pouvez également faire appel à votre administrateur, afin de retrouver l’adresse du destinataire en cas d’envoi de mail de fichiers cryptés.

Surveillez également les tâches exécutés sur votre ordinateur. Le gestionnaire des tâches par défaut fourni par Windows (par exemple) ne permettra pas d’afficher les keyloggers, vous devrez donc installer un logiciel comme Procdump. Profitez-en pour chercher les fichiers créés dans la journée sur votre ordinateur, sauvegardez-les et effectuez un formatage de votre disque dur afin de bouter le logiciel espion.

Comment contrecarrer un keylogger

Si vous pensez être la cible d’un keylogger, il existe quelques astuces pour le contrecarrer

- lorsque vous tapez un mot de passe, écrivez-le dans le désordre. En effet, les keyloggers enregistre une séquence de touche. Donc si votre mot de passe et ABCD, commencez par tapper CD, puis revenez en arrière avec votre souris et tapez à nouveau AB. Le keylogger n’aura donc retenu que CDAB comme mot de passe et non ABCD ;

- installez un anti-keyloggers (comme Keyscrambler) qui pourra crypter les touches de votre clavier pour empêcher le logiciel espion d’y avoir accès. Ces programmes sont peu utilisés, notamment parce qu’ils nécessitent beaucoup de ressources ;

- de manière générale, faites attention lorsque vous lancez un programme suspect. Utilisez par exemple TcpView pour détecter les messages envoyés de votre ordinateur à une machine distante, ainsi que les programmes qui se lancent au démarrage de votre appareil.